korrekte Zeitzone unter Ubuntu einrichten

- Zeitzone ermitteln

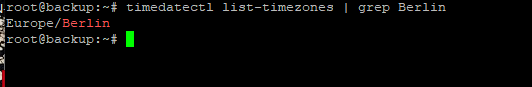

timedatectl list-timezones | grep Berlin

2. Zeitzone setzten:

timedatectl set-timezone Europe/Berlin

3. Kontrolle der Uhrzeit:

date

timedatectl list-timezones | grep Berlin

2. Zeitzone setzten:

timedatectl set-timezone Europe/Berlin

3. Kontrolle der Uhrzeit:

date

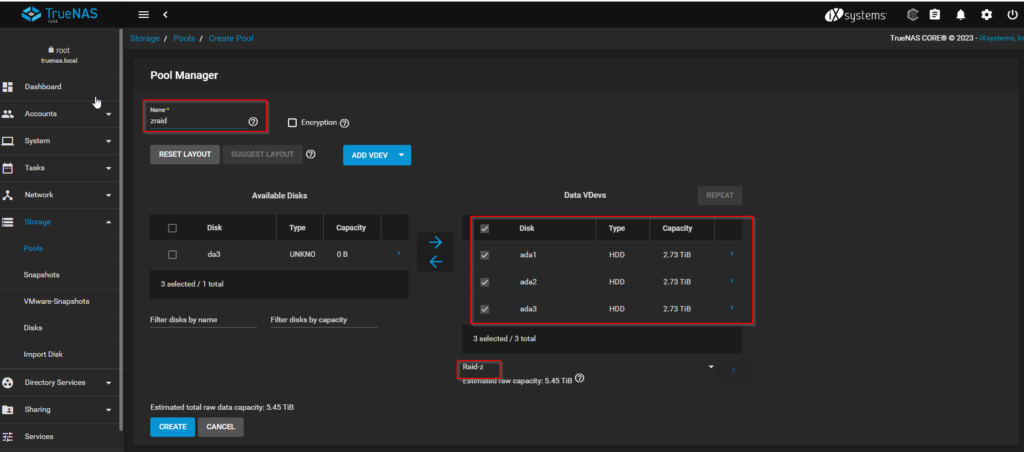

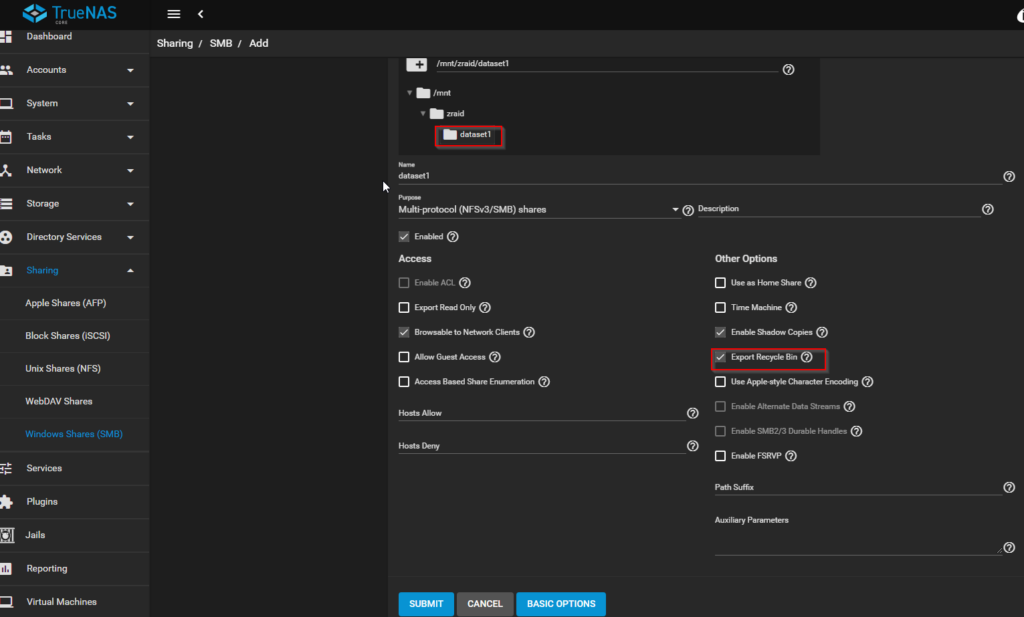

Samba Share einrichten

Dataset erstellen

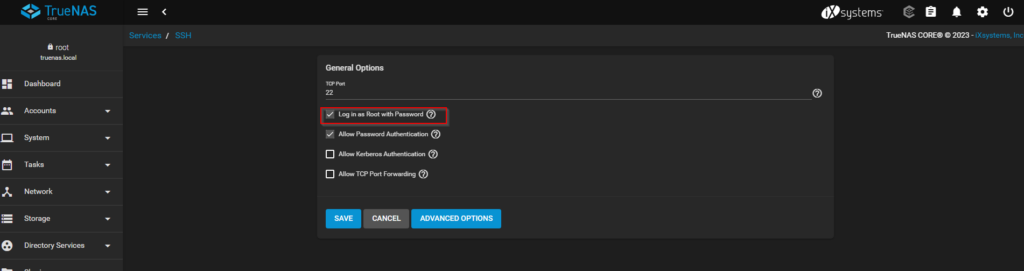

SSH für root erlauben

Notion und Obsidian sind zwei verschiedene Anwendungen, die auf die Organisation und Zusammenarbeit von Informationen und Ideen ausgelegt sind.

Notion ist eine All-in-One-Plattform für Aufgabenmanagement, Notizen, Datenbanken, Projekte und Zusammenarbeit. Es ist eine sehr flexible Anwendung, die es Benutzern ermöglicht, eine Vielzahl von Informationen in verschiedenen Formaten (Text, Tabellen, Listen, Bilder, Dateien usw.) zu organisieren und miteinander zu verknüpfen. Notion hat auch Funktionen wie Kalenderintegration, To-Do-Listen, Team-Management und mehr.

Obsidian ist eine Anwendung für die Erstellung von Markdown-Notizen, die sich auf die Ideenorganisation und die Vernetzung von Konzepten konzentriert. Es ist ein offlinefähiges Programm, das auf Markdown-Dateien basiert und es Benutzern ermöglicht, ihre Notizen als Vernetzung von miteinander verknüpften Ideen und Konzepten zu organisieren. Obsidian hat auch Funktionen wie Plug-ins, Themes, Kalenderintegration und mehr.

Die Hauptunterschiede zwischen Notion und Obsidian liegen in ihrer Funktionalität und Zielgruppe. Notion ist eine All-in-One-Plattform, die sich an Einzelpersonen, Teams und Organisationen richtet, die eine umfassende, flexible Plattform für die Zusammenarbeit und Organisation von Informationen benötigen. Obsidian ist hingegen eine Anwendung, die sich an Einzelpersonen richtet, die eine leistungsfähige, aber flexible Möglichkeit zur Organisation und Vernetzung von Ideen und Konzepten suchen.

Quelle: dieser Text wurde mithilfe von https://chat.openai.com/chat erstellt und anschließend durch Salvatore Spadaro geprüft

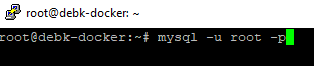

mysql -u root -p

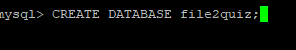

2. Datenbank erstellen

CREATE DATABASE file2quiz;

3. Datenbank User anlegen

CREATE USER ‚usr_file2quiz’@’localhost‘;

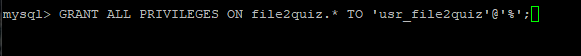

4. Dem Datenbank User den remote Zugriff auf alle IP-Adressen/Hosts erteilen (Prozent Zeichen steht für alle IP-Bereiche)

Hinweis: aus Sicherheitsgründen sollte man den Zugriff in Produktiv-Umgebungen einschränken

GRANT ALL PRIVILEGES ON file2quiz.* TO ‚usr_file2quiz’@’%‘;

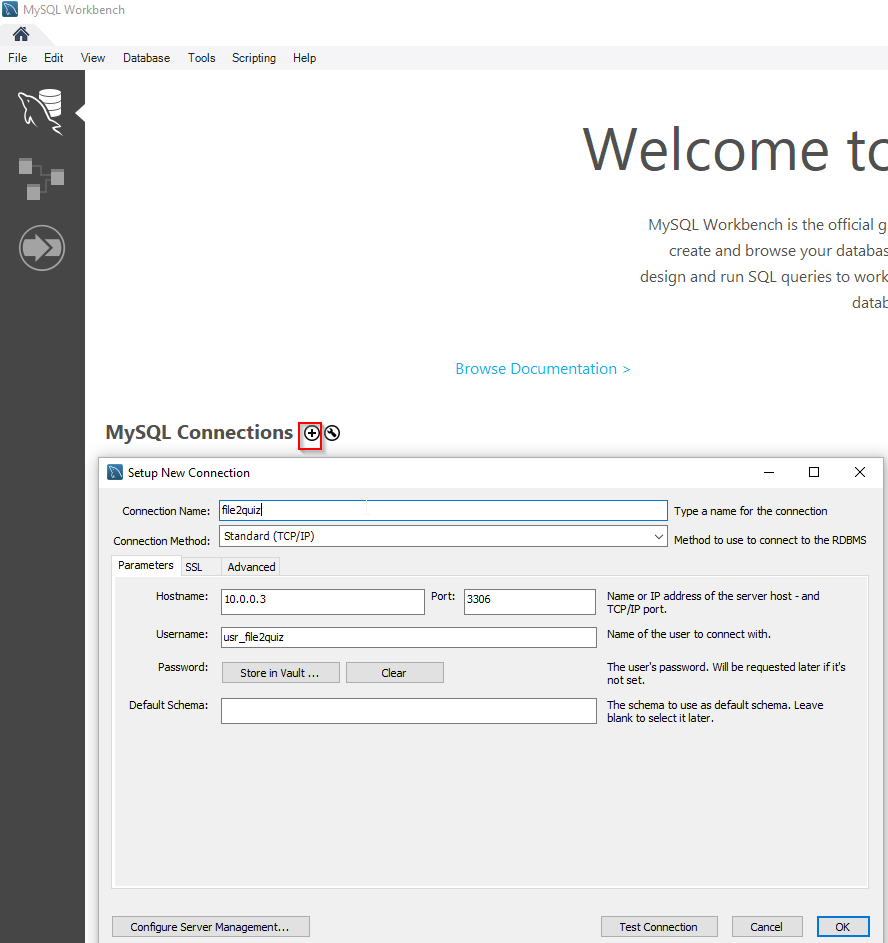

5. Datenbankverbindung anlegen

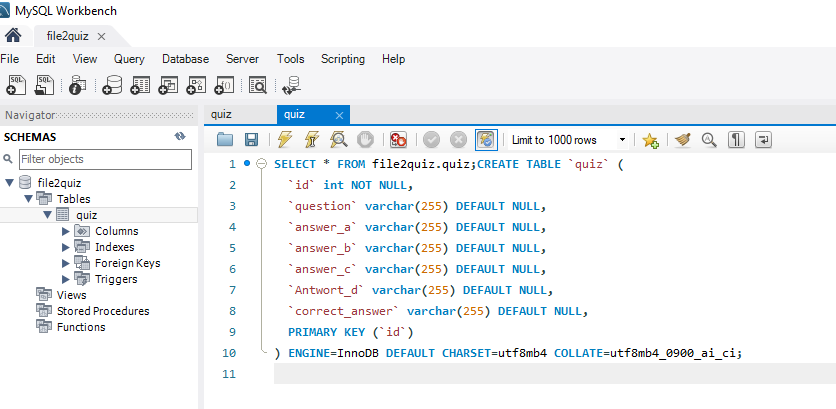

6. Tabelle anlegen

SELECT * FROM file2quiz.quiz;CREATE TABLE quiz (id int NOT NULL,question varchar(255) DEFAULT NULL,answer_a varchar(255) DEFAULT NULL,answer_b varchar(255) DEFAULT NULL,answer_c varchar(255) DEFAULT NULL,Antwort_d varchar(255) DEFAULT NULL,correct_answer varchar(255) DEFAULT NULL,

PRIMARY KEY (id)

) ENGINE=InnoDB DEFAULT CHARSET=utf8mb4 COLLATE=utf8mb4_0900_ai_ci;

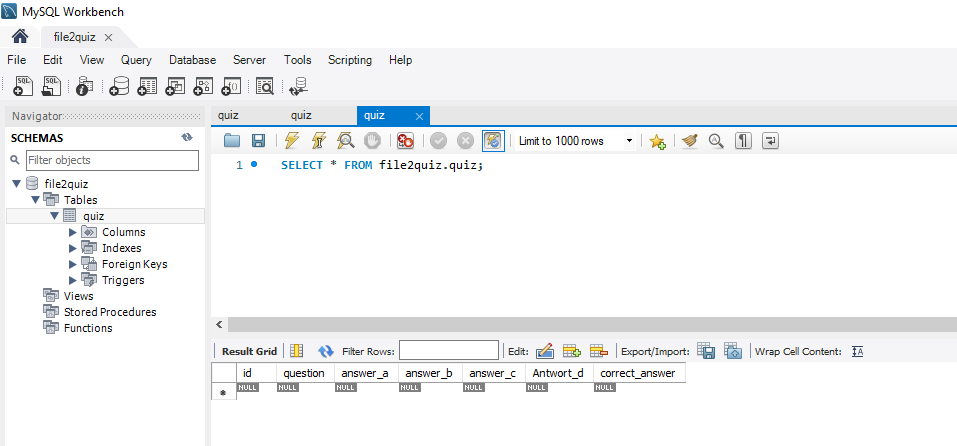

6. auf die Tabelle zugreifen

Es gibt eine Reihe von Best Practices und Sicherheitsmaßnahmen, die man ergreifen kann, um das Framework Django vor Hacker-Angriffen zu schützen:

Diese Maßnahmen sind jedoch nur ein Teil der allgemeinen Sicherheitsvorkehrungen, die getroffen werden müssen, um ein Django-Projekt sicher zu halten. Eine umfassende Überprüfung des Codes und regelmäßige Penetrationstests können ebenfalls hilfreich sein, um mögliche Schwachstellen zu identifizieren und zu beseitigen.

Quelle: dieser Text wurde mithilfe von https://chat.openai.com/chat erstellt und anschließend durch Salvatore Spadaro geprüft

Active Directory ist ein Verzeichnisdienst von Microsoft Windows Server-Betriebssystemen. Es dient dazu, Ressourcen wie Benutzer, Computer, Drucker, Dateifreigaben und andere Netzwerkressourcen zu verwalten und zentral zu organisieren. Mit Active Directory können Administratoren Netzwerke mit Tausenden von Benutzern, Geräten und anderen Ressourcen verwalten.

Active Directory ermöglicht die zentrale Verwaltung von Benutzeridentitäten und Anmeldeinformationen, einschließlich Kennwörtern und Zertifikaten. Durch die Verwendung von Active Directory können Administratoren Netzwerkrichtlinien und Sicherheitsrichtlinien für alle Benutzer und Computer im Netzwerk zentralisieren und verwalten.

Active Directory bietet auch erweiterte Funktionen wie Gruppenrichtlinien, mit denen Administratoren Einstellungen für Benutzer und Computer auf der Grundlage von Richtlinien automatisch verwalten und bereitstellen können. Andere Funktionen umfassen die Integration mit DNS (Domain Name System) für die Namensauflösung, die Unterstützung für die Verwendung von Zertifikaten für die Authentifizierung, die Überwachung von Ereignissen und die Protokollierung von Aktivitäten für die Sicherheitsüberwachung und das Reporting.

Insgesamt ist Active Directory ein leistungsstarkes Tool für die Verwaltung von Netzwerken und Ressourcen in einem Windows-Umfeld.

Was Active Directory besonders macht, ist die Tatsache, dass es eine zentrale Verwaltung von Netzwerkinformationen, Benutzern, Gruppen, Computern, Ressourcen und Sicherheitsrichtlinien ermöglicht. Dies macht es für Unternehmen und Organisationen einfacher, Netzwerke zu verwalten, da es nicht notwendig ist, individuelle Benutzer- und Computerkonten auf jedem System einzurichten.

Durch die zentrale Verwaltung von Benutzerkonten und Sicherheitsrichtlinien können Administratoren die Sicherheit im Netzwerk erhöhen und sicherstellen, dass Benutzer nur auf die Ressourcen zugreifen können, die sie benötigen. Mit Active Directory können Administratoren auch Gruppenrichtlinien erstellen, die automatisch auf Benutzer und Computer im Netzwerk angewendet werden können, um bestimmte Einstellungen oder Richtlinien durchzusetzen.

Active Directory bietet auch erweiterte Funktionen wie DNS-Integration, Replikation von Daten und Sicherheitsprotokollierung. Darüber hinaus unterstützt es die Integration mit anderen Technologien wie LDAP, Kerberos und anderen Verzeichnisdiensten.

Insgesamt bietet Active Directory Unternehmen und Organisationen eine einfache Möglichkeit, Netzwerke und Ressourcen zu verwalten und die Sicherheit im Netzwerk zu erhöhen.

Quelle: dieser Text wurde mithilfe von https://chat.openai.com/chat erstellt und anschließend durch Salvatore Spadaro geprüft

Um eine MSI-Datei mit einer Gruppenrichtlinie (GPO) zu verteilen, müssen Sie die folgenden Schritte ausführen:

Nachdem die GPO auf den Zielcomputern angewendet wurde, wird die MSI-Datei automatisch installiert oder erscheint im Softwarecenter zur manuellen Installation, abhängig von Ihrer Auswahl in der Bereitstellungsoption.

Quelle: dieser Text wurde mithilfe von https://chat.openai.com/chat erstellt und anschließend durch Salvatore Spadaro geprüft

Ein Microsoft NPS (Network Policy Server) ist eine Funktion von Microsoft Windows Server, die als RADIUS-Server (Remote Authentication Dial-In User Service) fungiert und es ermöglicht, Netzwerkrichtlinien für den Zugriff auf das Netzwerk durchzusetzen. NPS bietet eine zentrale Verwaltung von Netzwerkzugriffen und Authentifizierungsdiensten, um sicherzustellen, dass nur autorisierte Benutzer und Geräte auf das Netzwerk zugreifen können.

NPS kann verwendet werden, um die Authentifizierung von Netzwerkgeräten und Benutzern zu verwalten und den Zugriff auf das Netzwerk auf der Grundlage von Sicherheitsrichtlinien zu steuern. NPS kann eine Vielzahl von Authentifizierungsmethoden unterstützen, wie beispielsweise Benutzername/Passwort, Zertifikate oder Smartcards. Darüber hinaus kann NPS auch Netzwerkzugriffsrichtlinien implementieren, um zu steuern, welche Ressourcen und Dienste im Netzwerk zugänglich sind.

Microsoft NPS kann dazu beitragen, die Sicherheit und Verwaltung von Netzwerken zu verbessern, indem es eine zentrale Verwaltung von Netzwerkzugriffen und Authentifizierungsdiensten bietet.

Welche Funktionen hat ein Netzwerkrichtlinienserver?

Quelle: dieser Text wurde mithilfe von https://chat.openai.com/chat erstellt und anschließend durch Salvatore Spadaro geprüft

Die Datenschutz-Grundverordnung (DSGVO) ist eine EU-Verordnung, die den Datenschutz in der Europäischen Union regelt. In der DSGVO werden Datenschutzthemen an vielen Stellen behandelt, da sie sich auf verschiedene Aspekte des Datenschutzes bezieht. Einige der wichtigsten Bereiche, in denen die DSGVO Datenschutz behandelt, sind:

Diese und weitere Datenschutzthemen werden in der DSGVO ausführlich behandelt und von Unternehmen und Organisationen umgesetzt werden müssen, um den Schutz personenbezogener Daten sicherzustellen.

Quelle: dieser Text wurde mithilfe von https://chat.openai.com/chat erstellt und anschließend durch Salvatore Spadaro geprüft

Künstliche Intelligenz (KI) ist eine Technologie, die in vielen Bereichen zum Einsatz kommt, um komplexe Aufgaben zu lösen und Entscheidungen zu treffen. Hier sind 10 Bereiche, in denen KI eingesetzt wird:

Quelle: dieser Text wurde mithilfe von https://chat.openai.com/chat erstellt und anschließend durch Salvatore Spadaro geprüft